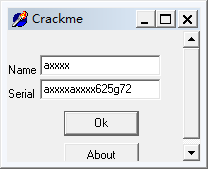

fireworx.2

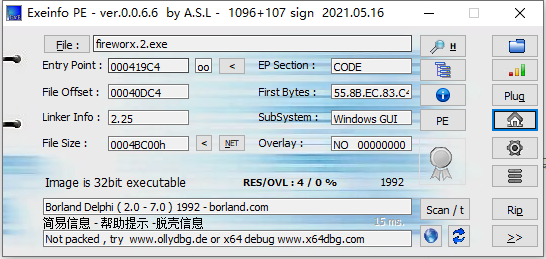

exeinfo查一下壳,无壳 用borland写的

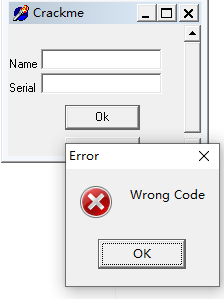

打开来看看,字符字样就这样

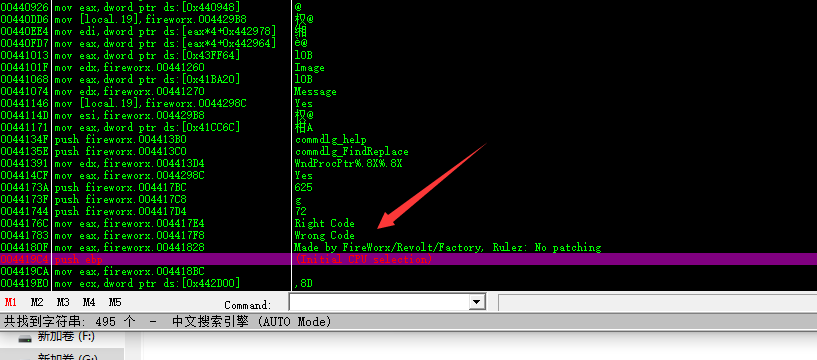

扔od吧

查字符串,可以看到是明文,直接找到关键字符串。

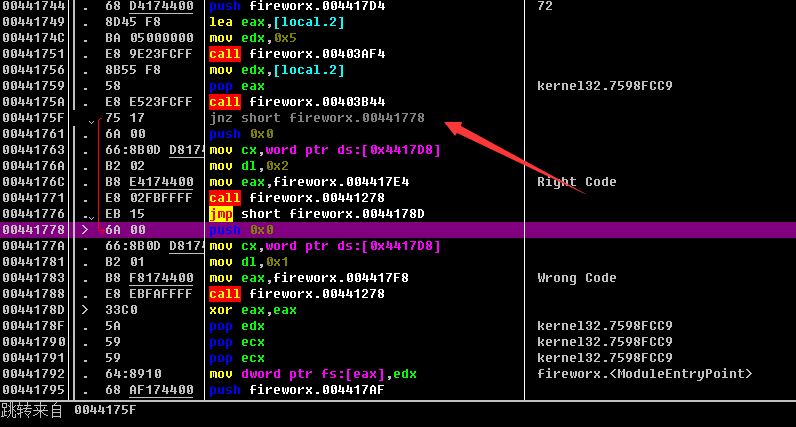

定位到关键处之后,可以看到这关键跳。

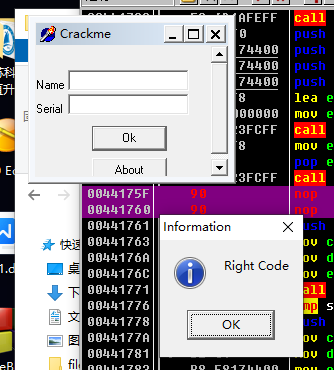

尝试通过nop来爆破他。成功了。

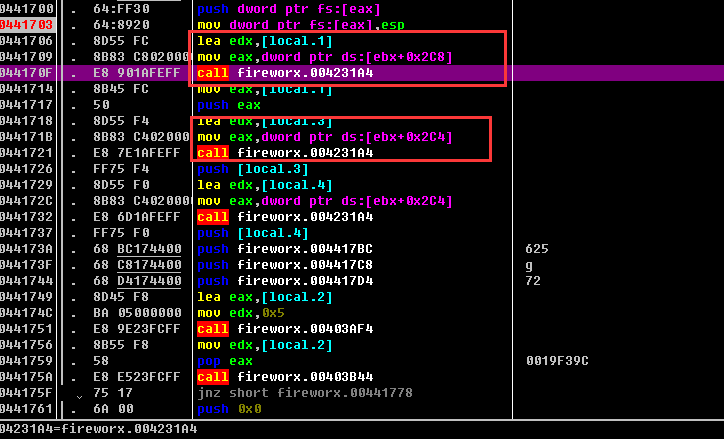

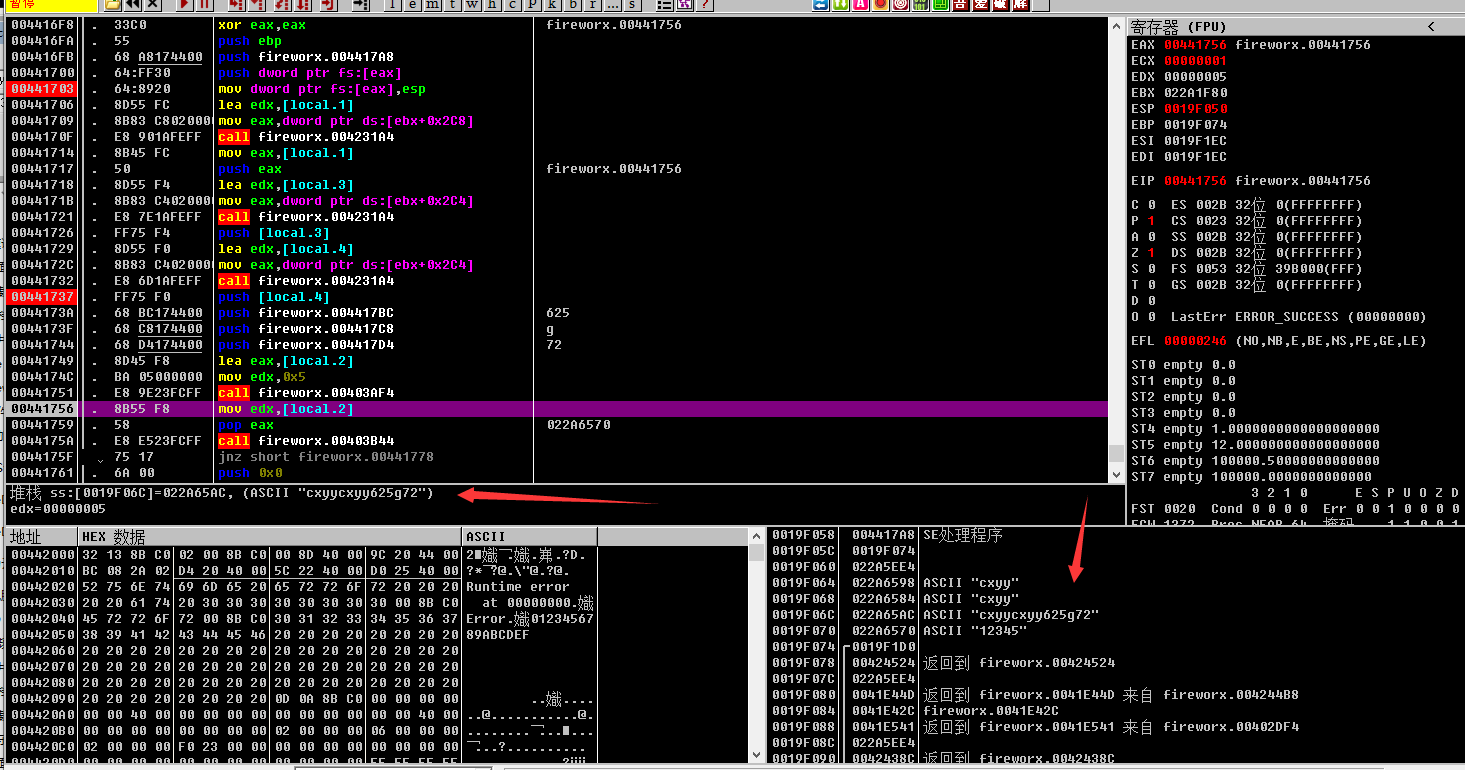

逆一下算法吧。在上面这个地方下个断,因为有很多push,pop做栈堆平衡

两个红框内的算法负责把输入的name和serial给读出来。

运行到这里。

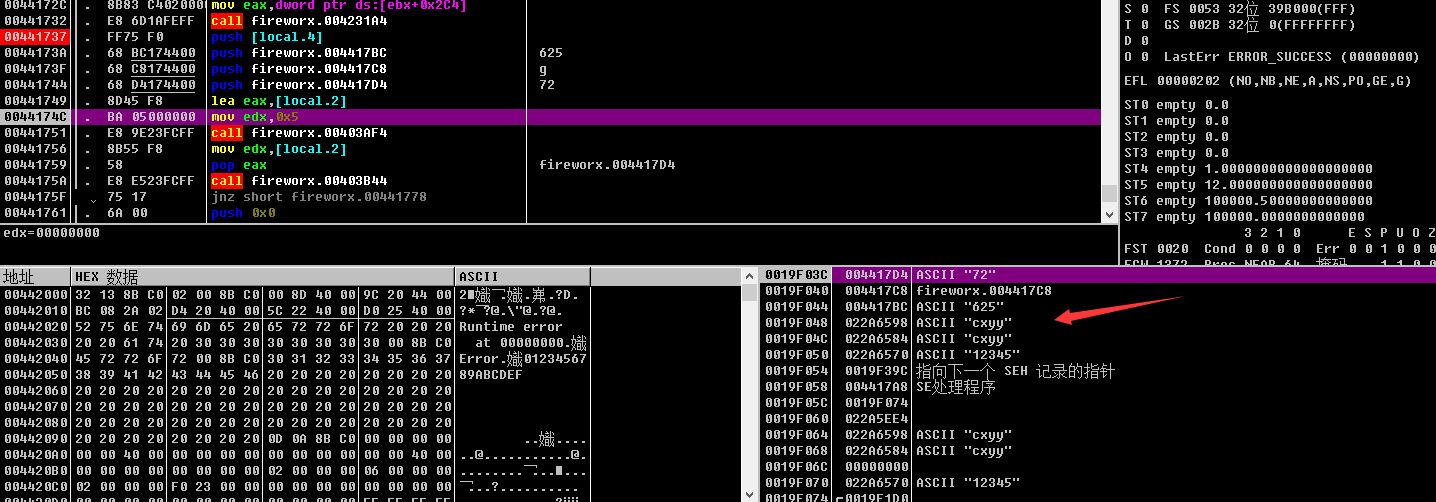

把关键内容给压栈

然后调用一个程序,拼接起来

流程就是复制两遍,加上625g72

写注册机

sName="axxxx"

sKey=sName+sName+"625g72"

print(sKey)

运行结果