今天开始开坑恶意代码分析实战,因为自己本身对病毒有兴趣,手上也有相关的项目,打算利用寒假好好学习一下。

静态分析

来到第一章,书上面的内容就不做更新了,主要写点Lab的内容。

Lab1-1

刚开始的Lab没什么深度,详细的分析。

上手首先网站扫一下

报毒了。

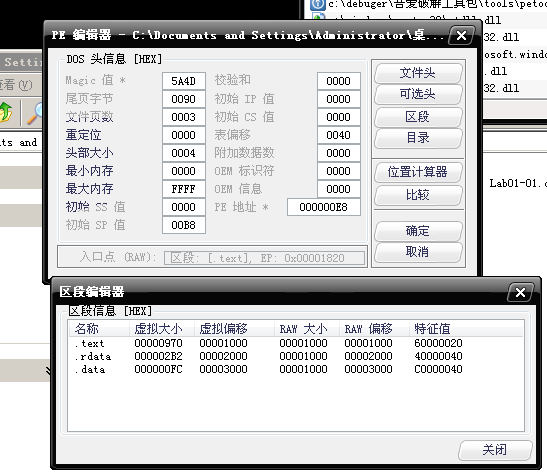

通过PeTools查看区段信息

可以看到这里区段信息还算是比较正常的。

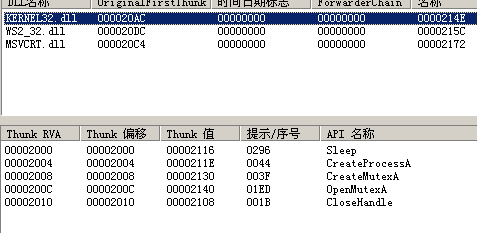

PEid查看他导入表

Dll的WS2常用做网络服务

而kernel中 有一些创建互斥体,休眠,创建进程的函数,都是恶意程序经常使用的api

exe的导入表更是如此,findfirstfilea和findnextfilea用来遍历文件。

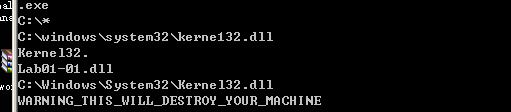

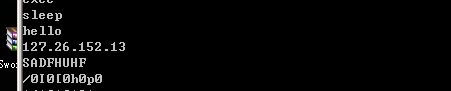

用strings xxx.exe可以查看里面的可打印的字符串(要有这个程序)

exe中 有Kerne132 是数字132 用来模糊分析人员的,这是基于机器的特征

dll中有个ip被明文写进去

这是基于网络的特征

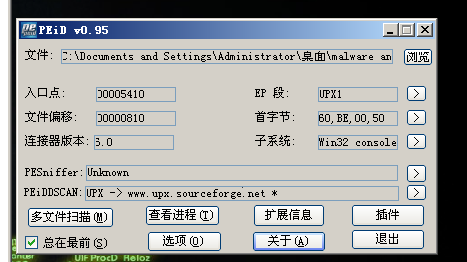

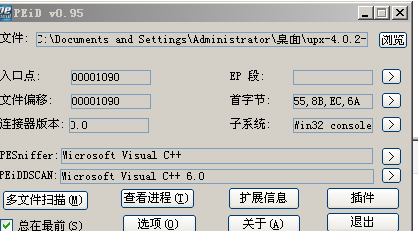

Lab1-2

这是个经过加壳的程序

沙箱看看

确实如此

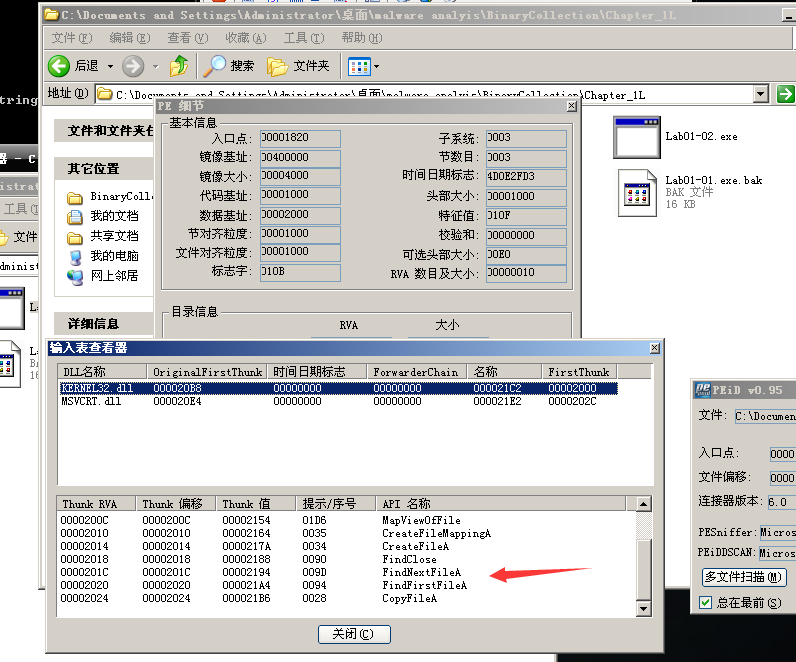

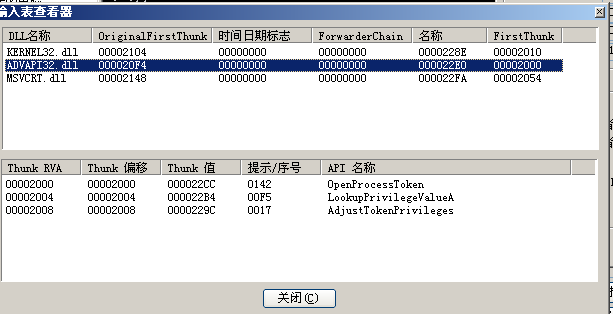

我们看看他的导入表

有壳程序标志性的两个api

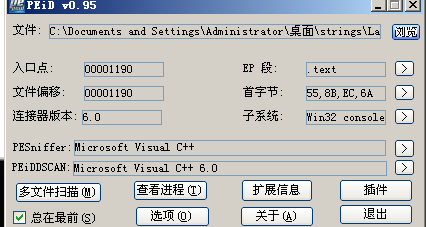

upx壳嘛,直接-d,没了

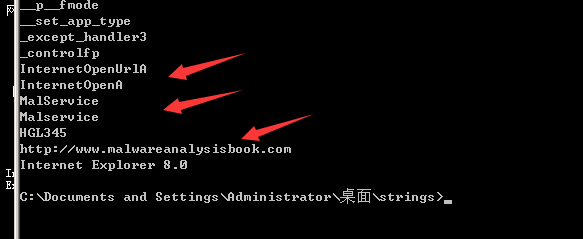

根据如下,可以看到基于主机的创建服务特征,还有openurl与对应网址所意味的基于网络的特征。

Lab1-3

这个也是加壳的

用的fsg壳1.0,先用通用工具拖一下,后面会补一个手动脱的版本。

ok了,看一下这里的导入函数

可以在第三个 是创建了cum对象模型

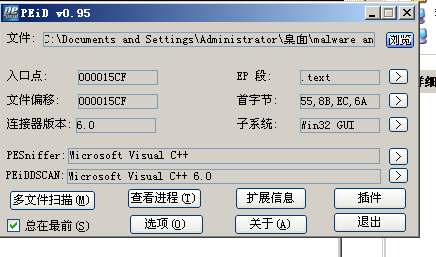

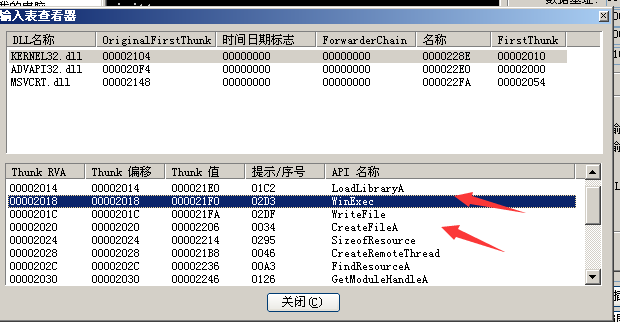

Lab1-4

一样有恶意行为

没有加壳行为

通过导入表可以看到这里的一些函数经常用来执行一些后门程序

提权

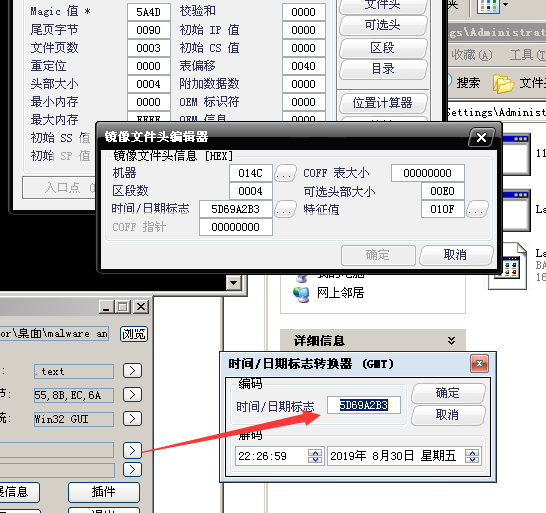

而它的编译时间也修改过了

而基于主机和网络的特征其实都可以找到

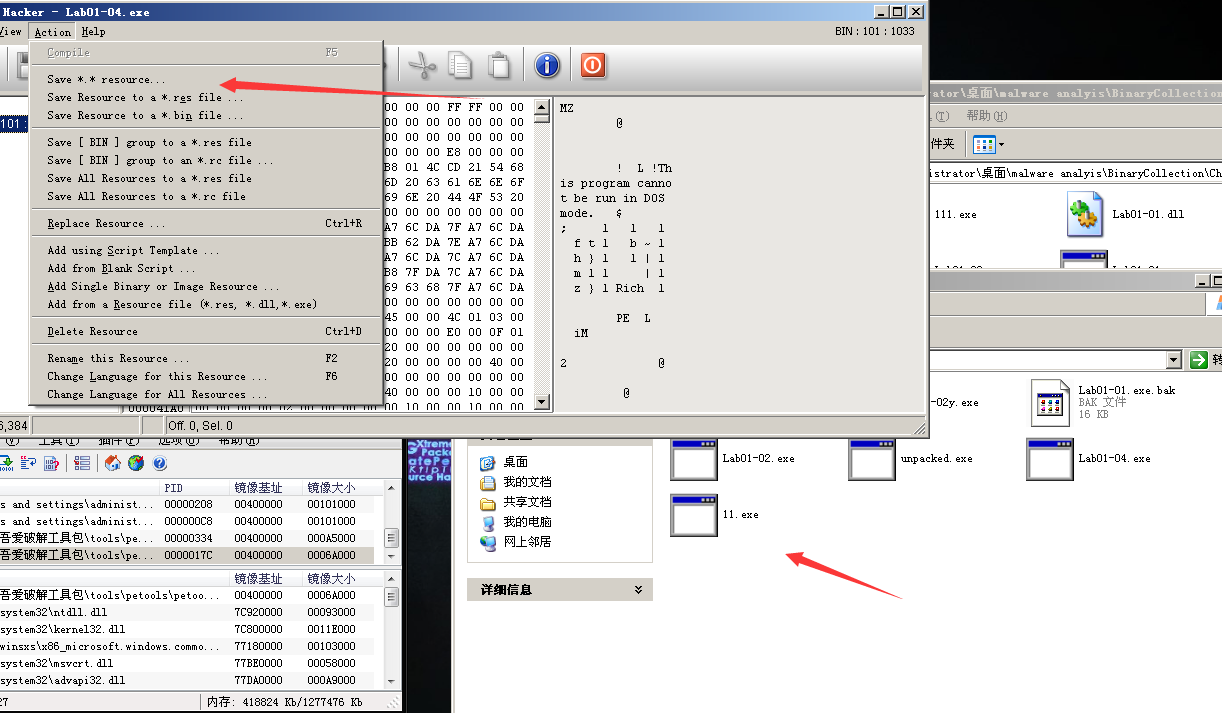

通过resource hacker可以看到隐藏资源里面还藏了一个exe

提取出来

通过petools确定他是exe