题目

解法

最近正好在学恶意代码分析,就碰到这道题,就正好用恶意代码分析的方法来做这道题目。

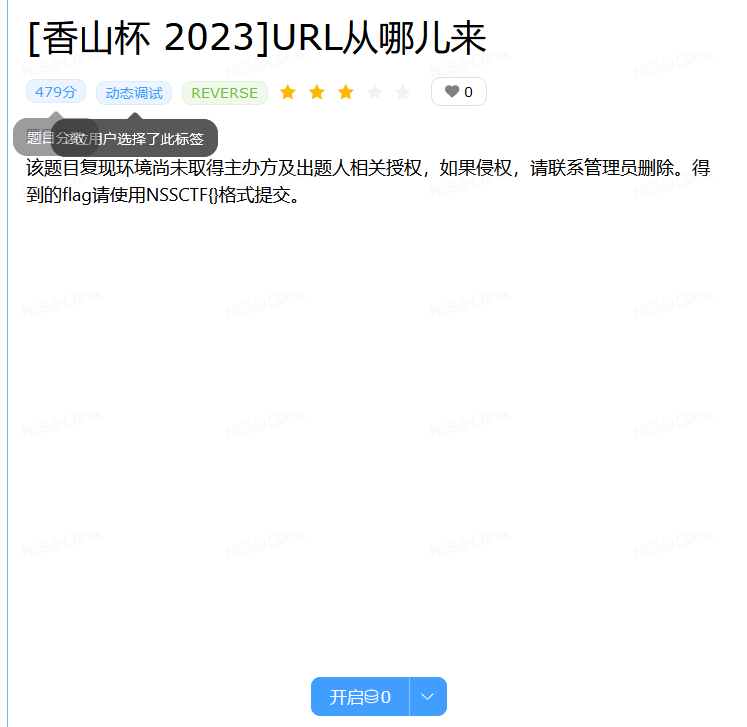

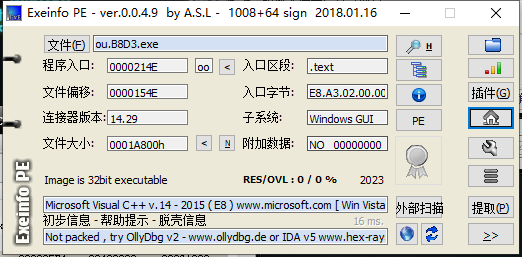

下载下来是一个exe,我们exeinfo看看

以为是 一个普通的exe,扔ida了

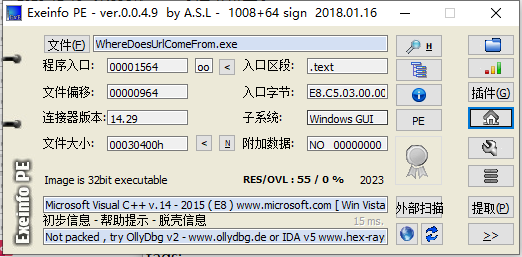

可以看到调用了好多api啊,也没啥实质性的跟flag相关的代码,用peid看导入函数

可以看到有很多跟文件有关的api。

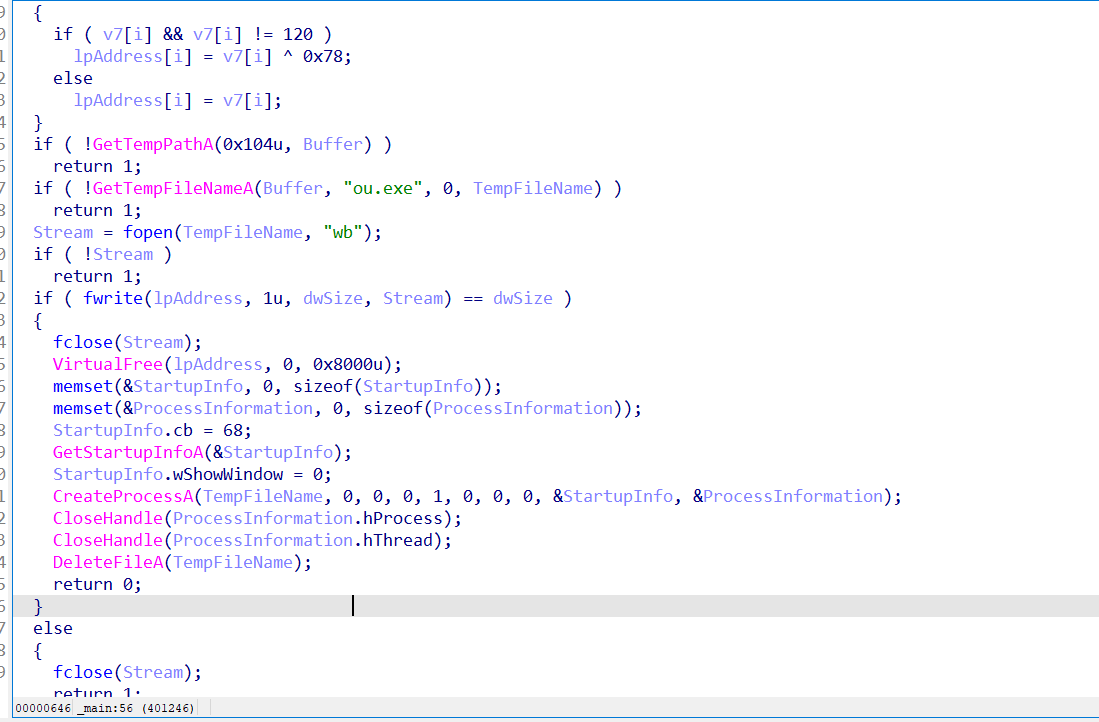

打开虚拟机放进火绒剑。

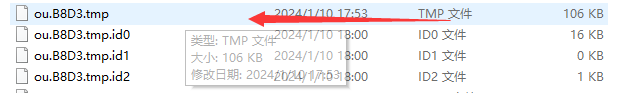

可以看到在c盘的临时文件夹里面创建出了一个临时的文件,我们找到那个文件

通过petools确定他是

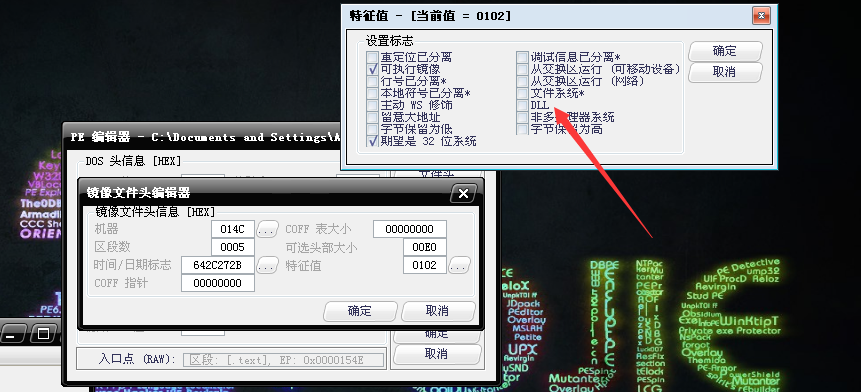

我们看看信息

32位,进ida

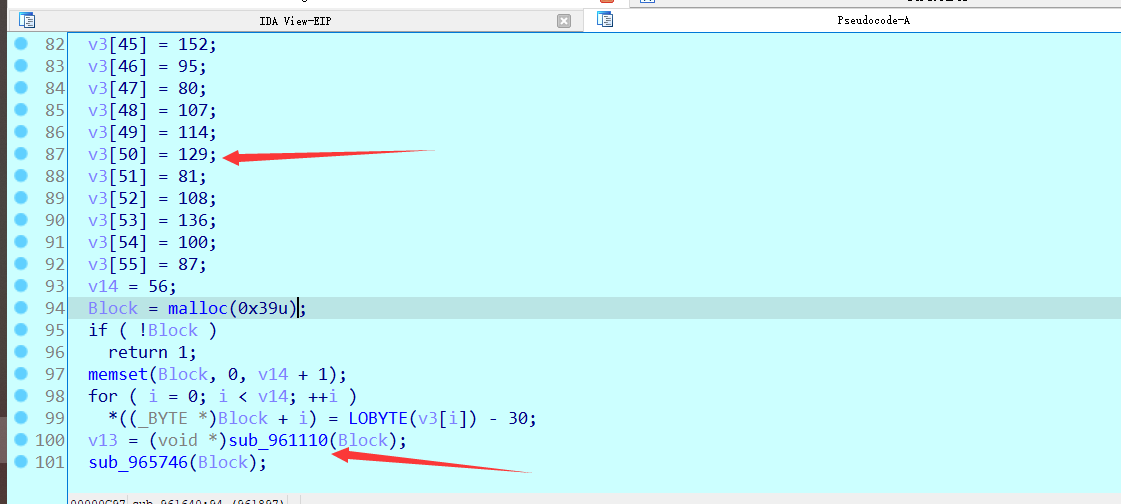

进来看到一堆数组字符串,锁定一个关键函数进去看看

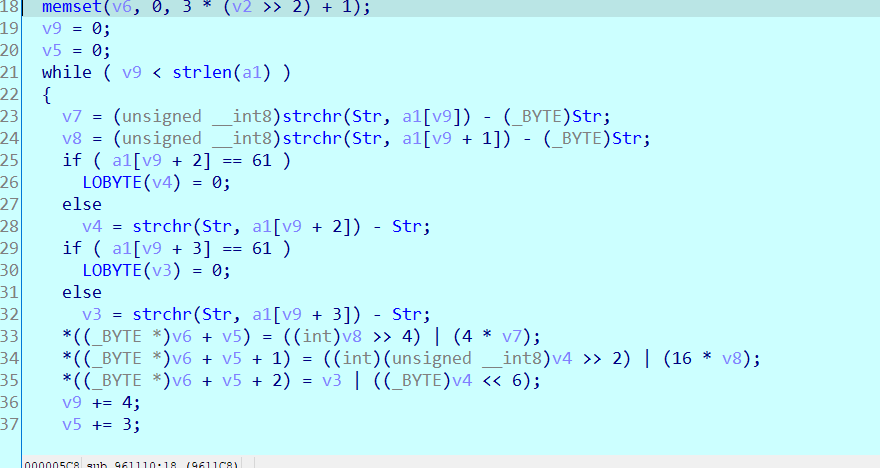

有一个处理过程,应该不太难,直接在出口处下断

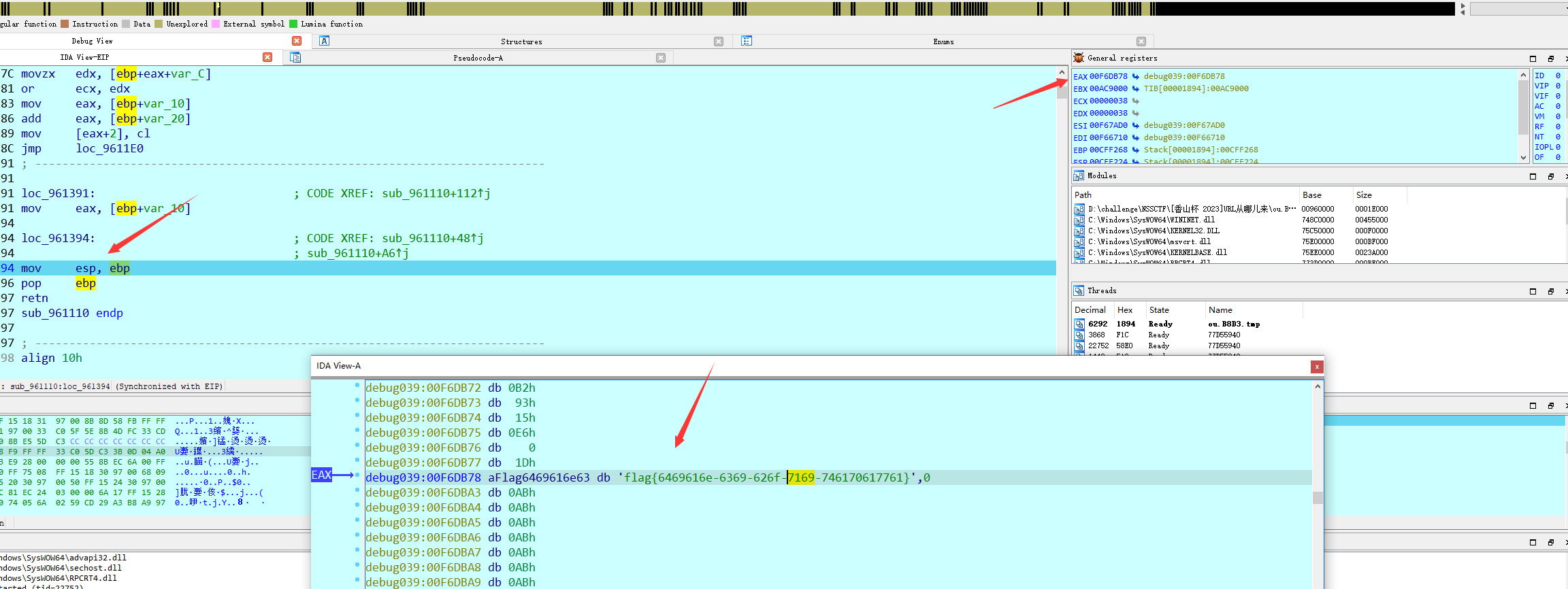

跑起来之后发现,flag在eax的地址里面了

flag{6469616e-6369-626f-7169-746170617761}

解毕